Um novo relatório de pesquisa publicado pela DNSFilter indica uma ameaça crescente aos usuários de criptomoedas causada por páginas de CAPTCHA falsas, que utilizam prompts enganosos de “Não sou um robô” para entregar malware direcionado a carteiras.

Segundo a DNSFilter, a atividade maliciosa foi identificada pela primeira vez por um dos clientes de seu MSP (provedor de serviços gerenciados). O que inicialmente parecia uma verificação de CAPTCHA rotineira era, na verdade, uma tentativa de implantar Lumma Stealer, uma variante de malware sem arquivo capaz de exfiltrar credenciais armazenadas no navegador e informações de carteiras.

Enquanto a filtragem de conteúdo da DNSFilter bloqueou com sucesso o ataque, seus pesquisadores rastrearam a infraestrutura para revelar padrões mais amplos de campanhas de phishing coordenadas.

Golpe de CAPTCHA falso mira usuários de bancos gregos, entrega Lumma Stealer via truque PowerShell

O incidente começou quando os usuários se depararam com uma sobreposição de CAPTCHA em um site bancário grego. A página imitava um CAPTCHA legítimo, mas exibia a mensagem alegando um “erro de rede” da DNS, instruindo os usuários a pressionar Windows + R, colar um comando da área de transferência e pressionar Enter.

Ao seguir essas etapas, o payload Lumma Stealer seria executado silenciosamente via PowerShell fora do navegador, enquanto realizava uma consulta DNS.

A DNSFilter vinculou a campanha a dois outros domínios: human-verify-7u.pages.dev, um site Cloudflare Pages que retorna um erro após o usuário clicar no botão, e recaptcha-manual.shop, que executa comandos fora do navegador após os usuários seguirem as instruções.

Investigação adicional, detalhada no estudo de caso da DNSFilter, revelou que a campanha era uma mistura sofisticada de phishing e entrega de malware. Os invasores confiaram em técnicas de execução sem arquivo, usando processos legítimos do navegador para entregar payloads sem gravar no disco.

A DNSFilter implantou seus controles de filtragem de conteúdo e bloqueio de domínios na rede do MSP, prevenindo infecções antes que credenciais ou dados de carteiras fossem comprometidos. Alertas e políticas de bloqueio foram atualizados em tempo real, e o MSP realizou sessões de educação para usuários finais para reforçar os perigos de interagir com CAPTCHA suspeitos.

“O malware neste evento era Lumma Stealer, entregue por meio de um CAPTCHA falso em uma cadeia de malvertising enganosa. Se o dispositivo do analista tivesse sido infectado, o payload do PowerShell poderia ter desativado o AMSI do Windows e carregado a DLL Lumma”, explica o relatório.

“O stealer varre imediatamente o sistema em busca de tudo o que pode monetizar—senhas e cookies armazenados no navegador, tokens 2FA salvos, dados de carteiras de criptomoedas, credenciais de acesso remoto e até cofres de gerenciadores de senhas.”

A análise mostrou que o CAPTCHA falso foi acessado 23 vezes na rede da DNSFilter em apenas três dias. Ainda mais preocupante, 17% dos usuários que encontraram a página seguiram as instruções de copiar e colar, acionando a tentativa de payload de malware. Embora a DNSFilter tenha evitado infecções bem-sucedidas neste caso, os pesquisadores observaram o potencial de escala se não for controlado.

Lavagem rápida deixa vítimas do golpe sem conseguir recuperar criptomoedas roubadas

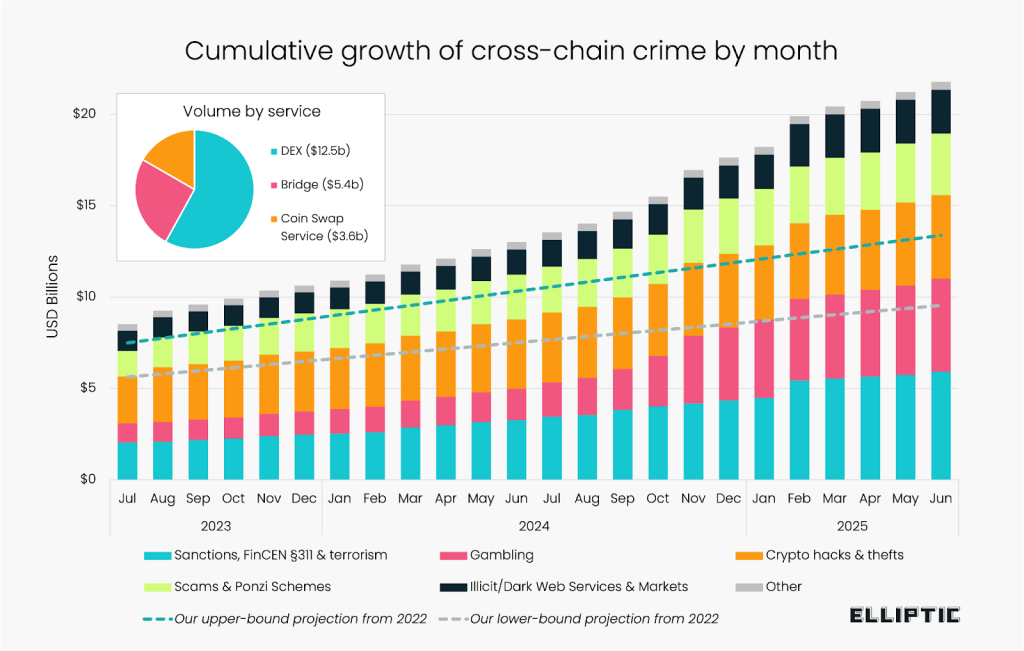

Relatórios revelam que cibercriminosos estão lavando criptomoedas roubadas em velocidades sem precedentes. Nesses ritmos, as vítimas de golpes de CAPTCHA falso ficam com pouca ou nenhuma chance de recuperar seus fundos.

Conforme o relatório anterior, hackers de cripto agora podem transferir ativos digitais roubados por meio de redes de lavagem em menos de três minutos.

Hackers estão roubando mais cripto e movendo-o mais rápido. Um processo de lavagem levou apenas 2 minutos e 57 segundos. A indústria consegue acompanhar?

Relatórios mostraram que os cibercriminosos continuam a acelerar prazos, tornando a recuperação difícil. Relatório da Elliptic aponta que a velocidade de lavagem dificulta intervenções em tempo real, e especialistas alertam que a velocidade é a maior arma dos hackers. #SegurancaCripto #Web3 #Blockchain #DeFi

“Esta nova velocidade torna a intervenção em tempo real quase impossível,” alertou o relatório.

Especialistas em cibersegurança alertam que golpes de CAPTCHA falso não são apenas uma preocupação para grandes empresas, mas também para usuários comuns, pois muitas vezes se disfarçam como parte de portais de login ou instalações de apps e visam usuários comuns da internet que podem não suspeitar de atividades maliciosas até que suas carteiras sejam drenadas.

“Os atores mal-intencionados aproveitam tanto os altos quanto os baixos da vida,” disse Ken Carnesi, CEO e co-fundador da DNSFilter. “Qualquer pessoa em qualquer organização tem a mesma chance de encontrar um link malicioso. As dicas padrão de higiene cibernética se aplicam: use senhas únicas, verifique com quem você está ‘falando’ antes de entregar credenciais e pense antes de clicar.”

O processo de lavagem rápido agrava o impacto. As vítimas costumam descobrir o furto tarde demais. Autoridades encontrram dificuldade em rastrear os fundos roubados em várias blockchains. No entanto, especialistas observam que, quando as empresas de cibersegurança intervêm rapidamente, todos ou parte dos fundos roubados ainda podem ser recuperados.

“A velocidade é crítica. Os fundos costumam poder ser recuperados total ou parcialmente se ações adequadas forem tomadas dentro de 24 a 72 horas,” disse Cameron G. Shilling, especialista em cibersegurança, em uma publicação.

À medida que os hackers continuam a encurtar os tempos de lavagem, espera-se que os riscos para as vítimas aumentem. “A corrida armamentista entre cibercriminosos e defensores está acelerando,” concluiu a Elliptic. “A velocidade é hoje a maior arma dos hackers.”

A postagem Hackers Unleash Devious Malware That Steals Crypto Wallet Data Via Fake Captcha: Report apareceu pela primeira vez no Cryptonews.